# 本周安全态势综述

OSCS 社区共收录安全漏洞39个,公开漏洞值得关注的是 Apache OFBiz < 18.12.06 存在反序列化漏洞(CVE-2022-29063),Apache Geode (Java8 环境) 不受信任的反序列化漏洞(CVE-2022-37021),GitLab 中 GitHub 导入 API 存在远程代码执行漏洞(CVE-2022-2992)和 OpenSSL 存在命令执行漏洞(CVE-2022-1292)。

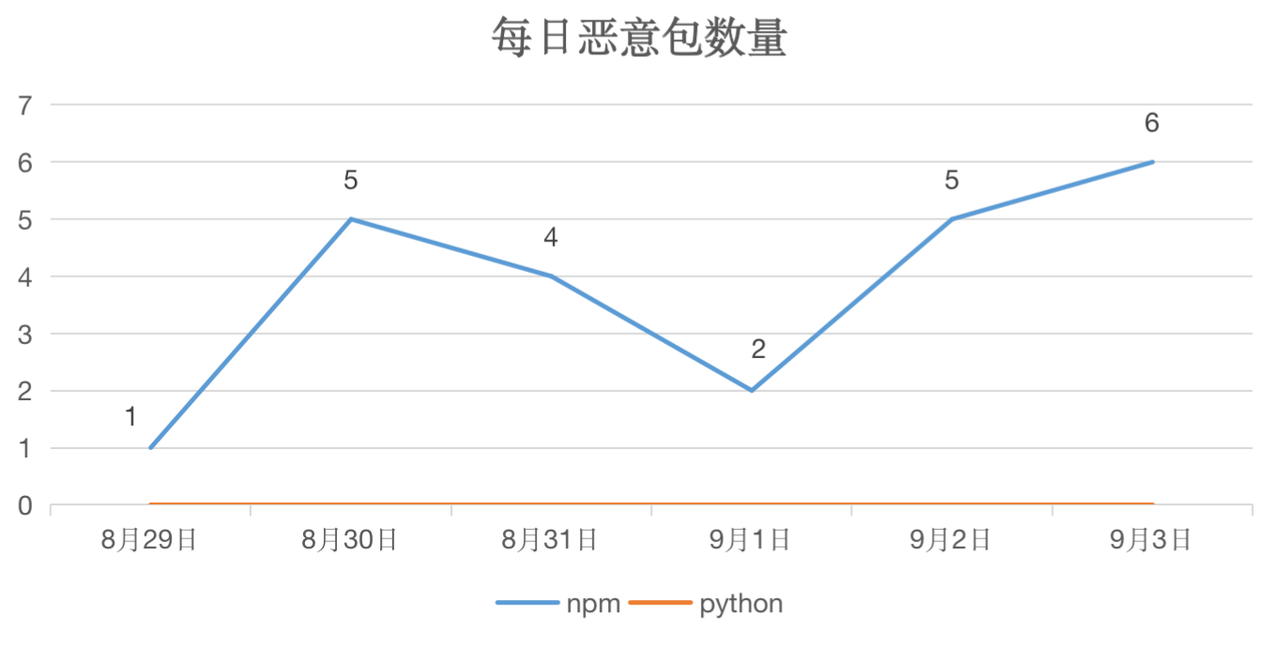

针对 NPM、PyPI 仓库,共监测到 4 次投毒事件,涉及 23 个不同版本的 NPM、PyPI 组件,投毒组件中绝大多数行为是尝试获取主机敏感信息。

# 重要安全漏洞列表

Apache OFBiz < 18.12.06 存在反序列化漏洞(CVE-2022-29063)

Apache OFBiz 是一个用 Java 编写的企业资源规划 (ERP) 系统。 在 Apache OFBiz 的受影响版本中 Solr 插件默认配置在 localhost 端口 1099 上并自动发出 RMI 请求。 攻击者通过在 localhost 上托管恶意 RMI 服务器,在服务器启动或重启时,可以运行任意代码。

参考链接:https://www.oscs1024.com/hd/MPS-2022-8364

Apache Geode (Java8环境) 不受信任的反序列化漏洞(CVE-2022-37021)

Apache Geode 是一个数据管理平台,可在广泛分布的云架构中提供对数据密集型应用程序的实时,一致的访问。 Apache Geode 的漏洞版本中存在不受信任的反序列化漏洞,在 Java 8上使用 JMX over RMI 时,攻击者可利用该漏洞执行任意代码,甚至接管服务器。

参考链接:https://www.oscs1024.com/hd/MPS-2022-52738

GitLab 中 GitHub 导入 API 存在远程代码执行漏洞(CVE-2022-2992)

GitLab 是由 GitLab 公司开发的、基于 Git 的集成软件开发平台。 GitLab 的受影响版本中存在远程代码执行漏洞,此漏洞与 CVE-2022-2884 相似,允许经过身份验证的用户通过从 GitHub API 端点导入来实现远程代码执行。 攻击者可利用该漏洞进行远程代码执行,甚至接管服务器。

参考链接:https://www.oscs1024.com/hd/MPS-2022-56071

OpenSSL 存在命令执行漏洞(CVE-2022-1292)

OpenSSL 是 Openssl 团队的一个开源的能够实现安全套接层(SSLv2/v3)和安全传输层(TLSv1)协议的通用加密库,该产品支持多种加密算法,包括对称密码、哈希算法、安全散列算法等。 OpenSSL 存在命令执行漏洞,攻击者可利用该漏洞执行任意命令。

参考链接:https://www.oscs1024.com/hd/MPS-2022-8314

# 投毒风险监测

OSCS针对 NPM 仓库监测的恶意组件数量如下所示。

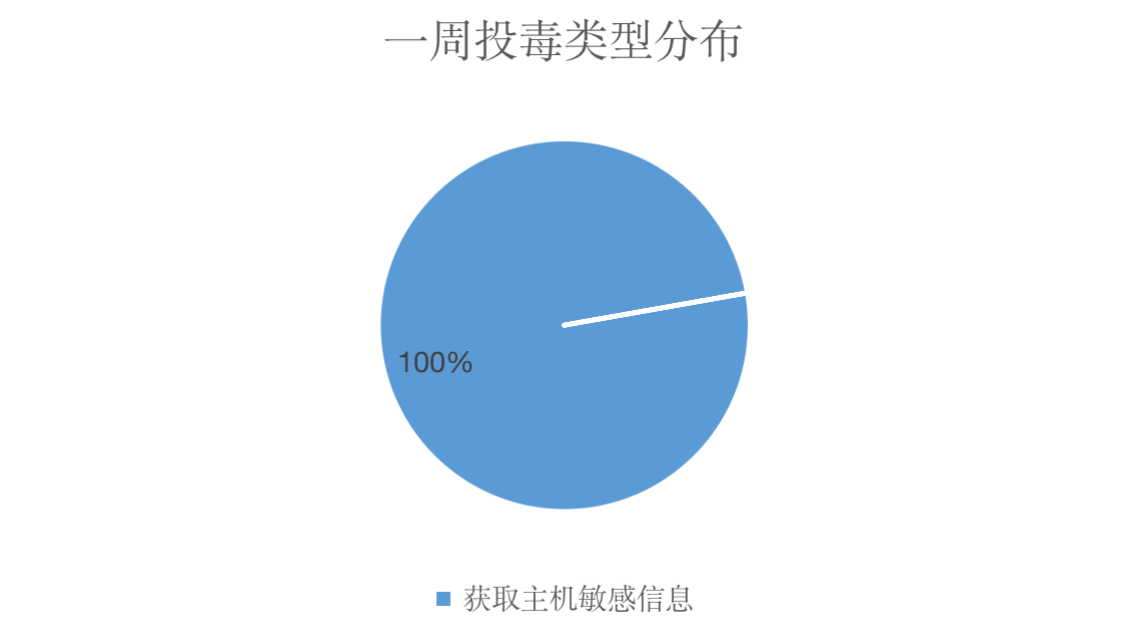

本周新发现 43 个不同版本的恶意组件,其中

- 100%的投毒组件为:获取主机敏感信息(获取了主机的用户名、IP 等敏感信息发送给恶意服务器)

# 其他资讯

- CI/CD中的代码注入漏洞会影响Google、Apache的Github开源项目

https://www.darkreading.com/vulnerabilities-threats/code-injection-bugs-google-apache-open-source-github-projects

- 安全研究员定位到 PyPI 网络钓鱼活动参与者

https://www.darkreading.com/application-security/researchers-identify-threat-actor-behind-recent-phishing-attack-targeting-pypi-users